[리눅스/서비스 관리] cron 파일 소유자 및 권한 설정 (U-22)

- 취약점 점검/리눅스

- 2021. 3. 9.

cron 파일 소유자 및 권한 설정

취약점 개요

■ 위험도

- 상

■ 점검 목적

- 비인가자가 allow, deny 파일에 접근할 수 없도록 설정하고 있는지 점검하는 것을 목적으로 함

■ 보안 위협

- root 외 일반사용자에게도 crontab 명령어를 사용할 수 있도록 할 경우, 고의 또는 실수로 불법적인 예약 파일 실행으로 시스템 피해를 일으킬 수 있음

점검 및 조치 방법

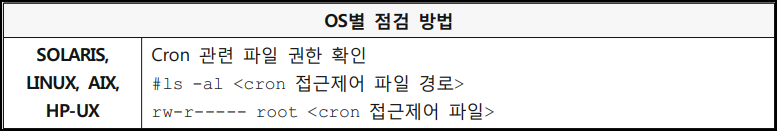

■ 판단 기준

- 양호 : cron 접근 파일 소유자가 root이고, 권한이 640 이하인 경우

- 취약 : cron 접근 파일 소유자가 root가 아니거나, 권한이 640 이하가 아닌 경우

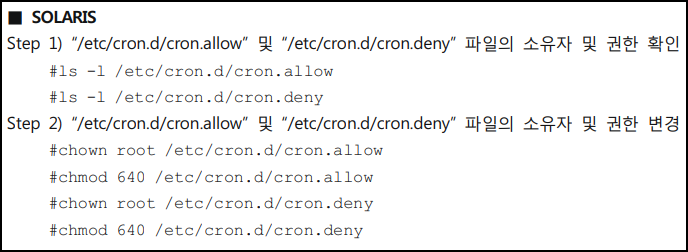

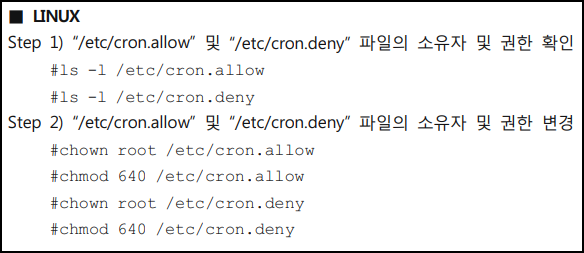

■ 조치 방법

cron.allow, cron.deny 파일 소유자(root) 및 권한 변경(640 이하)

■ 스크립트

echo "[ U-39 cron 파일 소유자 및 권한 설정 ]" >> $COMPUTERNAME 2>&1

for CRON_ACC_CHECK_FILE in $CRON_ACC

do

if [ -f $CRON_ACC_CHECK_FILE ]

then

echo `ls -alL $CRON_ACC_CHECK_FILE` >> $COMPUTERNAME 2>&1

else

echo "해당 파일이 없습니다." >> $COMPUTERNAME 2>&1

fi

done

echo " " >> $COMPUTERNAME 2>&1

echo "U-39 END" >> $COMPUTERNAME 2>&1

echo " " >> $COMPUTERNAME 2>&1

echo "======================================================================================" >> $COMPUTERNAME 2>&1

echo " " >> $COMPUTERNAME 2>&1

echo " " >> $COMPUTERNAME 2>&1

■ 용어 설명 / 팁

- Cron 시스템 : 특정 작업을 정해진 시간에 주기적이고 반복적으로 실행하기 위한 데몬과 그 설정들을 말함

cron.allow : 해당 파일에 ID를 등록하면 등록된 사용자는 crontab 명령어 사용이 가능함

cron.deny : 해당 파일에 ID를 등록하면 등록된 사용자는 crontab 명령어 사용이 불가능함